Vote électronique : de la transparence à la boîte noire

Zoom sur…

Enka Blanchard est chargée de recherche CNRS au sein du Laboratoire d'Automatique, de Mécanique et d'Informatique industrielles et Humaines (LAMIH, UMR8201, CNRS / Université Polytechnique Hauts-de-France - UPHF) et chercheuse associée au Centre Internet et Société (CIS, UPR2000, CNRS) et à la Chaire d'Intelligence Spatiale de l'UPHF. Se définissant elle-même comme chercheuse transdisciplinaire, elle mène des recherches sur la cybersécurité et plus précisément sur la sécurité du vote électronique ; ses travaux ont rendu public les failles dans les primaires des élections présidentielles françaises de 2022.

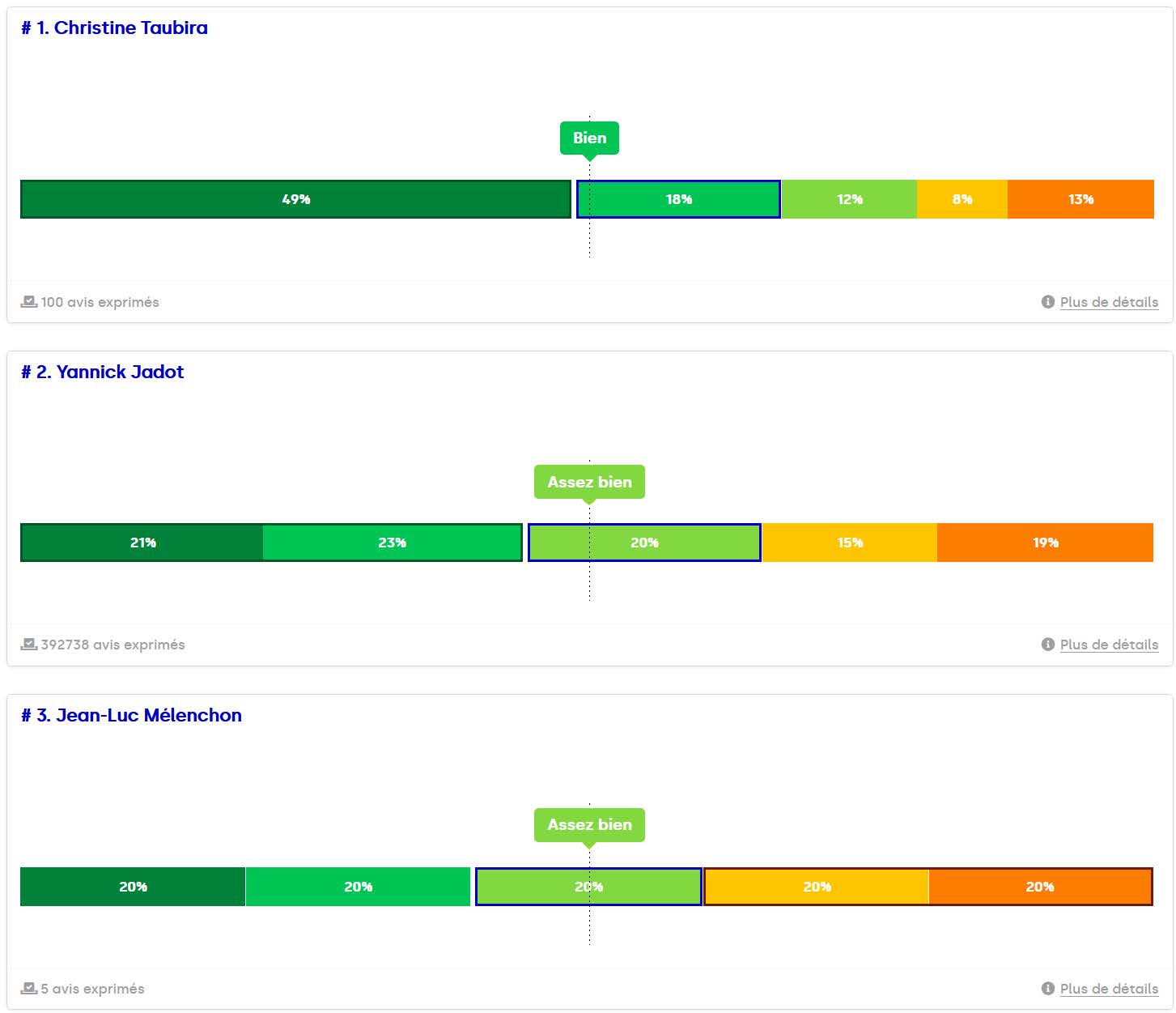

L'année 2022 fut celle du vote électronique : législatives des Français de l'étranger (Voxaly-Docaposte), primaires des présidentielles (LR, EELV et la Primaire Populaire, tous via Neovote) ou encore élections professionnelles de nombreux ministères (Voxaly-Docaposte pour l'Enseignement supérieur et la Recherche). Elle fut aussi celle d'échecs visibles de ces méthodes : du chien votant à la primaire LR à l'annulation de scrutins aux législatives, 62 % à 89 % des électeurs n'ayant pas reçu leurs codes d'accès le jour du scrutin, etc. Or, si de nombreuses personnes font preuve d'une méfiance raisonnable, certaines incompréhensions nuisent au débat et facilitent les accusations de technophobie. Alors, quel est le rôle des boîtes noires et les différences entre les systèmes étudiés dans le monde universitaire et la réalité pratique ?

En premier lieu, il faut déjà faire une distinction terminologique entre deux concepts :

- Le vote électronique, dans sa forme générale (qui inclut le vote par internet), consiste à utiliser une aide électronique à un moment quelconque du processus. Des exemples typiques s'observent aux États-Unis, avec des écrans tactiles permettant de remplir les bulletins (souvent longs et complexes avec plusieurs dizaines d'élections parallèles sur un seul bulletin). Certaines machines peuvent gérer automatiquement le décompte, d'autres produisent un bulletin papier une fois la sélection confirmée, permettant un recomptage manuel. L'avantage principal de ces méthodes est généralement leur facilité d'utilisation, ainsi qu'une réduction (potentielle) du taux d'erreur dans le décompte. Ce dernier est d'ailleurs négligeable mais non-nul en France, où près de 10 % des bureaux de vote signalent des irrégularités (typiquement d'une seule voix).

- Le vote par internet permet aux électeurs de voter généralement depuis leur domicile, tout en prouvant auparavant leur identité par des systèmes alliant mots de passe (reçus par courriel ou voie postale), authentification téléphonique, et parfois carte bancaire. L'avantage proclamé du système est qu'il augmente l'accessibilité et réduit l'abstention (en diminuant le coût de vote et en étendant la période électorale). Il est parfois argumenté que ce dernier est plus économe mais la réalité est plus complexe ; l'impact serait de toute façon limité : 75 % du coût des élections législatives et présidentielles proviennent de la propagande électorale et du remboursement des frais de campagnes.

Le vote électronique peut hypothétiquement être équivalent et aussi sécurisé qu'un vote papier traditionnel, en exigeant des machines de vote situées dans des isoloirs qui produisent un bulletin en papier lisible et avec un audit automatique des résultats. En pratique, il l'est rarement, pour une multitude de raisons (notamment le non-respect des règles de sécurité et l'absence de transparence dans la gestion du matériel), et les machines à voter n'ont été utilisées en France qu'à titre expérimental. Par contraste, le vote par internet souffre de plusieurs vulnérabilités a priori impossibles à dépasser. La principale correspond à l'impossibilité de garantir l'équivalent d'un isoloir au sein d'un domicile (sauf présence d'agents publics), et donc de prévenir la coercition et la vente de vote.

Dans les deux cas, une accusation revient fréquemment : tout système électronique est — du moins pour les néophytes — une boîte noire, et le processus démocratique ne devrait pas dépendre d'un « faites-nous confiance, tout marche » de la part d'une poignée d'experts. Cette deuxième partie est raisonnable : la légitimité d'une élection provient partiellement du fait que le décompte est public et que le système est compréhensible par l'ensemble des électeurs, garantissant une certaine confiance envers le processus. La question critique est donc la suivante : le vote électronique est-il nécessairement une boîte noire ?

Commençons par une question plus simple : peut-on garantir à la fois l'anonymat du scrutin et l'intégrité de celui-ci, sans faire confiance à des tiers ? Chacune des deux propriétés est facile à atteindre si l’on ignore l'autre. Tout le monde peut vérifier le décompte dans un vote à main levée, au prix de l'anonymat des votants. Au contraire, l'anonymat est à peu près garanti dans le système actuel et la présence d'urnes transparentes limite les possibilités d'ajout ou de suppression des voix. Cependant, il reste possible (mais coûteux) de corrompre les membres d'un bureau de vote sans que les citoyens hors de la pièce ne puissent se rendre compte de la fraude.

Jusqu'aux années 1980, il était raisonnable de penser que ces deux propriétés étaient incompatibles, avant que des solutions ne soient proposées grâce à des avancées cryptographiques. La communauté du vote vérifiable travaille depuis à l'élaboration de systèmes de vote ayant les propriétés désirées, avec plusieurs contraintes importantes. La première est que tout électeur doit être capable de recevoir la preuve (mathématique) que son vote a bien été pris en compte, sans devoir faire confiance à une machine. De plus, l'ensemble des bulletins comptés doit correspondre à l'ensemble des bulletins des votants. Si le système garantit l'intégrité du décompte et de chaque bulletin, l'élection est nécessairement correcte. Cependant, chaque personne doit pouvoir comprendre le système et faire sa vérification indépendamment, sans quoi les problèmes de confiance subsisteront.

On arrive ainsi à la notion d'indépendance logicielle : la machine ne doit pas pouvoir modifier un élément du scrutin sans que cela ne soit observable publiquement. Ainsi, la solution au problème de la boîte noire est de forcer une transparence quasi-totale du système de vote. Prenons par exemple une urne électronique contenant un ensemble de bulletins, chacun identifié par un code unique complexe reçu lorsque l'électeur envoie son vote. Dans une itération récente du système Legavote, le serveur proposait de vérifier qu'un bulletin était présent en écrivant son code, après quoi le serveur répondait « oui » ou « non ». Rien ne garantissait cependant l'honnêteté du serveur, la seule manière de garantir celle-ci étant de forcer l'affichage public du code de tous les bulletins. De plus, il devrait être impossible (sauf capacité de calcul inatteignable à ce jour) de retrouver le vote correspondant au bulletin à partir de ce « code unique » qui n'a pas vocation à rester secret (alors que de nombreux systèmes commerciaux indiquent qu'il est confidentiel).

Se pose alors à la question de la boîte noire. Dans les protocoles développés et étudiés dans le monde universitaire, la transparence est totale : elle concerne à la fois le design du système, le code source correspondant, et enfin les éléments critiques durant le processus électoral, afin de garantir que n'importe quelle erreur ou fraude soit détectable par tout observateur1 . En revanche, les systèmes commercialisés ne respectent généralement pas ces normes, souvent sous couvert de protection du secret industriel. Leurs protocoles sont gardés secrets, ce qui empêche à la fois l'audit indépendant par les électeurs et l'étude par les experts universitaires. Pour le vote par internet des Français de l'étranger, le système de vote (un des rares à être basé sur des travaux de pointe) avait été audité par une équipe de spécialistes universitaires, mais cette dernière n'ayant pas accès à l'intégralité du code et des protocoles, certaines vulnérabilités n'ont été découvertes qu'après coup2 . Parfois, et malgré le fait que cette pratique soit officiellement découragée depuis plusieurs décennies, le code lui-même est « obfusqué », afin d'empêcher toute rétro-ingénierie. C'était le cas du système utilisé aux primaires présidentielle qui utilisait plusieurs méthodes de ce type pour empêcher l'analyse et l'audit, rendant difficile la détection des failles pourtant nombreuses — qui permettaient de modifier arbitrairement le résultat du scrutin et potentiellement de désanonymiser l'ensemble de l'électorat3 .

Parmi les universitaires experts de ces sujets, une immense majorité s’accorde à dire que, si ces méthodes de vote par internet restent intéressantes, elles ne sont pas assez matures et ne devraient pas être utilisées telles quelles pour des scrutins d'importance nationale. Pourtant, les pouvoirs publics ne se saisissent guère de ces sujets, ce qui aide à leur normalisation en absence de cadre légal rigoureux. Les recommandations de la CNIL, calquées sur le vote papier, sont ambiguës, notamment par l'exigence d'une « transparence de l'urne » qui est sujette à des interprétations très variées dans le cadre électronique. La Cour de cassation a aussi récemment établi qu'une « double authentification » était suffisante, même lorsque celle-ci reposait sur des informations qui n'étaient pas secrètes (le numéro d'employé et la commune de naissance). Cela ouvre la voie aux usurpations d'identité, notamment de la part d'employés des ressources humaines.

Les chercheurs et chercheuses en SHS travaillant sur l'évolution de nos technologies devraient s'inquiéter de la normalisation de l'adoption de systèmes qui ne respectent même pas les normes universitaires de transparence et d'évaluation par les pairs (ou des experts externes reconnus), surtout sur un sujet aussi sensible que nos infrastructures démocratiques. De meilleures normes sont possibles et ont été proposées, mais même les rares règles existantes ne sont pas respectées, malgré plusieurs condamnations en justice. Il n'est pas difficile de voir les parallèles avec les blockchains — qui ont aussi été proposées comme solution de vote sans bonne justification technique — avec un engouement qui ne paraît pas être imputable à une simple innovation technologique. Il semble donc nécessaire d'étudier ces technologies, non pas simplement dans une posture purement technique ou comme un objet politique abstrait, mais dans des aspects socio-techniques permettant de comprendre ce processus de normalisation — qui passe probablement par l'utilisation pour les élections professionnelles.

- 1Cortier V., Gaudry P. 2022, Le vote électronique, Odile Jacob.

- 2Debant A., Hirschi L. 2023, Reversing, Breaking, and Fixing the French Legislative Election E-Voting Protocol, Real World Crypto.

- 3Blanchard E., Gallais A., Leblond E., Sidhoum-Rahal D., Walter J. 2022, An Analysis of the Security and Privacy Issues of the Neovote Online Voting System, International Joint Conference on Electronic Voting, EVOTE-ID.